La falla de Zenbleed parece filtrar contraseñas y claves de cifrado, ¿preocupado?

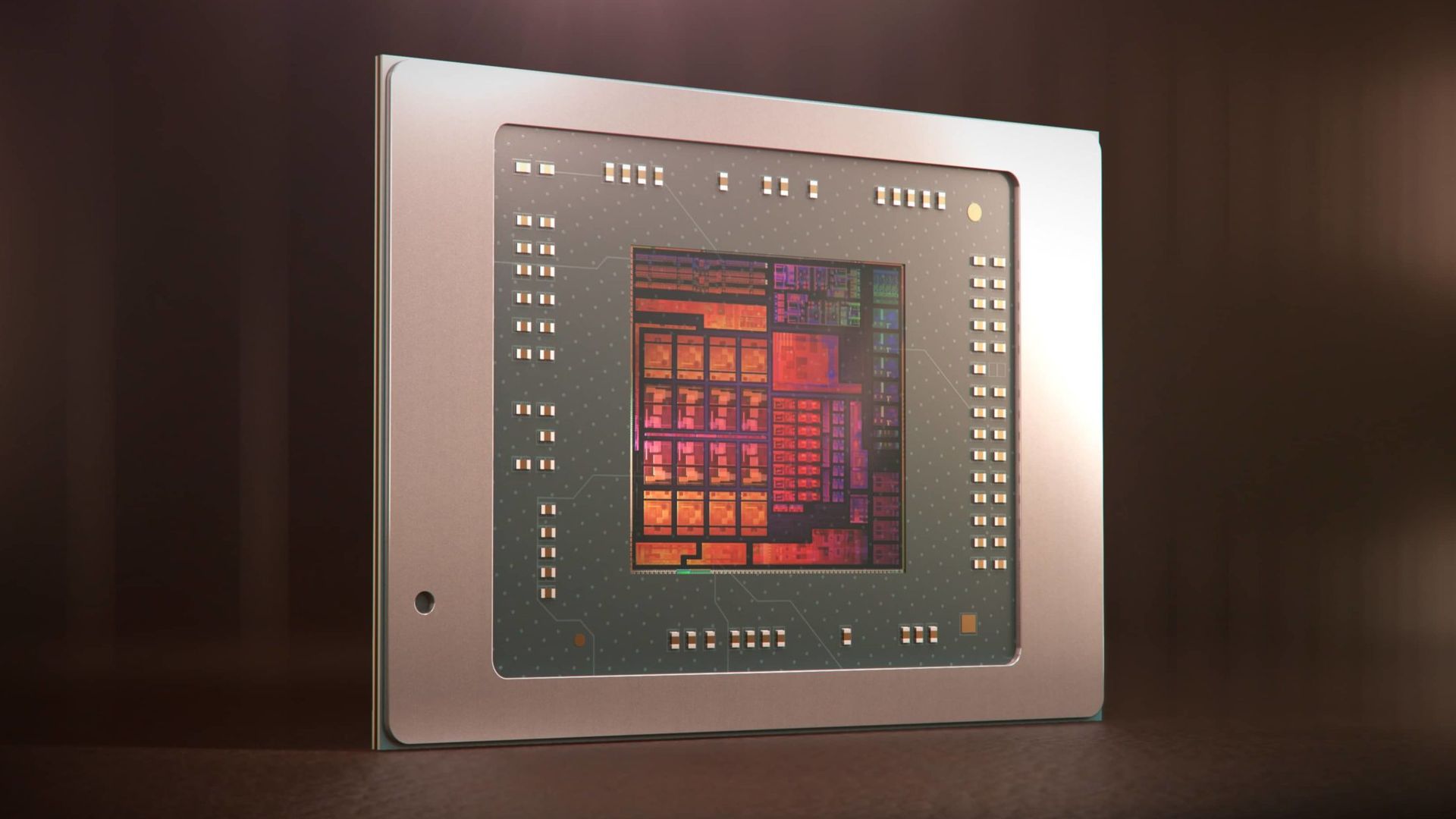

Entre las CPU en cuestión se encuentran los chips de escritorio Ryzen 3000, así como las series móviles Ryzen 4000 y 5000, así como las APU para la última generación de computadoras portátiles «7020». Como se señaló el bordeRyzen Pro 3000 y 4000 también se ven afectados, al igual que los procesadores AMD EPYC “Rome” en servidores/supercomputadoras.

En detalle y según información de Estilo de nubeEsta nueva falla no requiere acceso físico a la computadora de destino para atacar el sistema. En algunos casos, en realidad se puede activar de forma remota con Javascript a través de una página web simple. Una vez explotada, la falla podría permitir que un atacante transfiera datos a 30 kilobits por núcleo de CPU por segundo.

La velocidad de transferencia es insignificante, pero es más que suficiente para robar datos confidenciales de cualquier programa que se esté ejecutando en el sistema. Una nota que se extiende a las máquinas virtuales o incluso a los procesos, entre otros. También aprendemos que el exploit utilizado para aprovechar esta falla es lo suficientemente flexible como para impulsar el monitoreo del usuario dentro de una instancia de la nube, por ejemplo.

Finalmente, la vulnerabilidad es difícil de detectar tal como es. » No conozco ninguna técnica fiable de detección de exploits. admitió Travis Ormandy. el borde También señala que este defecto tiene puntos en común con Spectre, con su facilidad de explotación… que es lo que lo hace más parecido a estos exploits tipo Meltdown.

«Especialista en música. Friki del alcohol. Fanático del café. Gurú de los viajes malvados. Nerd de la televisión. Amante de la cultura pop».